Produzir alimentos é uma tarefa dos primórdios da humanidade, conduzida inicialmente pelo instinto natural dos seres vivos e aprimorada com o passar dos anos, pela introdução de novos métodos de preparos e novas tecnologias de conservação até chegarmos na condição atual: Escala Industrial.

Essa evolução tem por resultado a facilidade ao acesso a diversos alimentos, na comodidade de nossas casas, independente da região ou estação do ano, pois o fator global nos permite adquirir especiarias de todo o mundo, usufruindo da distribuição desuniforme de características climáticas. Além disso, as proporções estão adequadas ao nosso consumo frente a somente o que nos apetece, não sendo necessário, por exemplo, abater um bovino para apreciar um belo contrafilé e ao final ter todos os outros cortes, os quais eu não goste ou aprecie menos.

No entanto, independente dos avanços e benefícios obtidos com o tempo, não podemos esquecer do aspecto fundamental dos alimentos, que é manter a vida. E qualquer fator de contaminação (física, química, microbiológica, alergênica ou radiológica) poderá gerar um produto que vai na contramão desse princípio. Por isso, nossas indústrias devem possuir Programas devidamente implementados e eficazes que mitiguem os possíveis perigos existentes, sendo um deles o Programa de Food Defense.

O referido programa tem como tradução literal: Defesa dos Alimentos, e seu real objetivo é proteger a produção contra possíveis contaminantes que possam ser introduzidos intencionalmente, originados de sabotagem por colaboradores, visitantes e/ou prestadores de serviços, tendo como motivação, por exemplo, prejudicar a Marca ou outros profissionais da Companhia.

Mas minha empresa é obrigada a ter o Programa de Food Defense implementado?

Para entendermos melhor o nível de obrigatoriedade, abordaremos:

– Esfera Legal: não há nada explícito que obrigue a implementação do Food Defense. No entanto, quando observamos algumas legislações nacionais, como RDC MS/ANVISA 275 de 21 de outubro de 2002, em vários trechos temos a seguinte menção: “protegidos contra contaminação(ões)”, porém, sem especificar a origem dessa contaminação. Logo, devemos atender em todas as suas origens: NÃO INTENCIONAL: FALHA OPERACIONAL (Food Safety) e INTENCIONAL: SABOTAGEM (Food Defense);

– Esfera Requisitos de Clientes: não podemos esquecer dos requisitos de clientes referentes aos processos de homologação, caso queiramos efetivar a relação de Fornecedor/Cliente. Atualmente é muito comum e coerente os checklists de auditorias de segunda parte possuírem requisitos quanto a mitigação de riscos de sabotagem, abordando principalmente a análise de vulnerabilidade e as respectivas ações preventivas.

– Esfera Normativa para Certificação: caso você tenha interesse ou já seja certificado por Normas de Qualidade e Segurança dos Alimentos reconhecidas pelo GFSI (BRC, IFS e/ou FSSC 22000), isso também o direciona a obrigatoriedade da implementação do Programa de Food Defense para atendimento aos requisitos existentes nas últimas versões.

– Esfera da Consciência: esta pode ser considerada a mais importante, pois, independente de obrigatoriedade, devemos ter conhecimento profundo sobre nossos processos produtivos e com isso a devida consciência de blindá-los de modo funcional (sem criar elefantes brancos) e assim garantir o real fundamento dos alimentos, ser vida!

Existem várias ferramentas que podemos utilizar para implementação do Food Defense (HACCDP, TACCP, HARPC, CARVER + SHOCK), no entanto, com minha experiência no assunto, é possível entender que todas possuem dorso central em nosso velho conhecido: HACCP.

E para auxiliá-los, no presente artigo, vamos apresentar um software desenvolvido pelo Organismo Norte-Americano FDA (Food and Drug Admininstration), chamado FDPB (Food Defense Plan Builder), o qual realmente nos conduz para a construção do Plano de Food Defense, de uma maneira muito simples e didática, com os seguintes passos:

- Facility Information – Informações sobre instalações

- Product/Process Descriptions – Descrições de produtos e processos

- Vulnerability Assessments – Avaliações de vulnerabilidade

- Mitigation Strategies – Estratégias de mitigação

- Food Defense Monitoring Procedures – Procedimentos de monitoramento

- Food Defense Corrective Actions Procedures – Procedimentos de ações corretivas

- Food Defense Verification Procedures – Procedimentos de verificação

- Supporting Documents – Documentos de suporte

- Food Defense Plan Signatures – Assinaturas do plano de defesa dos alimentos

Antes de qualquer coisa é preciso que você faça o download do referido software, por meio do link:

https://www.fda.gov/food/food-defense-tools-educational-materials/food-defense-plan-builder

Clicando em:

Figura 1. Download FDPB

O ícone do software será salvo em seu computador, na área escolhida por você, a partir desse momento é só usufruir do programa:

Figura 2. Ícone do Software FDPB

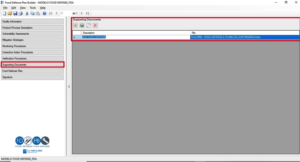

1º PASSO: Facility Information, Aba destinada para cadastro de informações gerais da empresa, tais como: Razão Social, Nome Fantasia, Endereço, Telefone, Website, Número de Registro da Empresa (ANVISA, MAPA, FDA, o que for aplicável).

Ainda nesta aba, tem-se o Facility Description, voltado para descrição geral da sua unidade (área de atuação e demais informações). No entanto, geralmente já temos essa descrição em algum Manual, POP ou IT e, como sugestão, para que não dar margens para falhas de atualizações, recomendo apenas citar o referido documento.

No Employee Description, descreva informações relativas ao número de turnos e quantidade de colaboradores em cada um deles, não se esquecendo por exemplo, do time administrativo, motoristas contratados que possuem acesso à planta – essa informação auxilia no entendimento da vulnerabilidade e possíveis impactos ao sistema.

Em Others, aproveite para informar aspectos de localização, circunvizinhança e o que mais julgar necessário para tornar o programa mais robusto.

Último campo de preenchimento dessa aba é o Food Defense Team, no qual você completará informando o nome e a responsabilidade de cada profissional dentro da referida equipe, clicando no ícone de “+”. Também é possível ter mais informações como o e-mail e anexar registros como lista de presença de treinamentos ou reuniões, ficando a seu critério.

Figura 3. Facility Information

2º PASSO: Product/Process Description, aba destinada para cadastro dos produtos fabricados em sua indústria, assim como os respectivos processos, com nome, descrição, ingredientes, uso pretendido, público alvo e condições para armazenamento e distribuição. O intuito é forçar a busca pelo maior nível de informação e assim conhecermos peculiaridades que poderão ser muito utilizadas para identificar vulnerabilidades e suas ações preventivas e corretivas.

Provavelmente você já deve possuir seu plano HACCP implementado e uma das etapas preliminares é justamente a descrição completa dos produtos ou processos. Como sugestão, de modo a diminuir a possibilidade de duplicidade de documentos e o aumento da dificuldade de seus controles, principalmente quando há atualizações, sugiro apenas chamar os documentos que contemplam todas essas informações, lembrando que as mesmas sempre deverão estar disponíveis quando solicitadas para evidenciar o cumprimento das etapas estabelecidas pelo referido software.

Não podemos esquecer de considerar áreas externas em nossas avaliações de Food Defense, pois geralmente são locais que possuem potenciais fontes de contaminação, acessos que facilitam a entrada ou abrigos que permitem a permanência no sítio industrial. Portanto, outra recomendação é que você crie a menção PRODUTO GERAL, para que na próxima etapa que veremos seja possível avaliar pontos da área externa por meio dessa descrição, visto que o software do FDA é todo integrado com relação aos passos subsequentes.

Para adicionar e criar mais produtos/processos, basta clicar no ícone de + e havendo necessidade de exclusão, basta selecionar o item em questão e clicar no ícone X.

Figura 4. Product/Process Description

3º PASSO: Vulnerability Assessment, aba muito importante, pois ela é destinada para a avaliação de vulnerabilidade de acordo com os produtos e as respectivas etapas de processo preenchidas no passo anterior. Por isso, é muito importante realizar o cadastro com bastante atenção, seguindo o famoso fluxograma utilizado na implementação do HACCP, para que você não pule etapas, visto que isso significaria não avaliá-las, dando margem para aumento do risco de ocorrência. Então, atenção!

No momento de avaliar cada processo para cada produto, o software disponibiliza duas possibilidades:

– KEY ACTIVITY TYPE: tipo de atividade chave, o qual possui opções de escolha, como: atividade de mistura, manipulação secundária de ingrediente, manipulação de líquidos e armazenamento, recebimento ou descarga de tanques a granel ou não é um tipo de atividade chave.

Escolha uma das opções, de acordo com o produto/processo em avaliação, e descreva a explicação para tal escolha – a descrição trata-se de uma maneira de ficar claro para você que está implementado e para quem possa avaliá-lo, se realmente o conceito está coerente, ou se há falhas no mesmo. Inclusive, pode ser que não seja uma atividade chave, mas que possua uma vulnerabilidade significativa sobre o processo produtivo, cabendo uma atenção especial, para não desconsiderarmos algo classificado como “não chave”.

Figura 5. Avaliação de Vulnerabilidade – Key Activity Type

– 3 ELEMENTS, trata-se da combinação de três elementos com suas respectivas pontuações, as quais serão somadas gerando um valor final.

- Elemento 01: Potencial Impacto à Saúde Pública – pontuações de 1, 3, 5, 8 e 10, indo de nenhum impacto a impacto para mais de 10 mil pessoas;

- Elemento 02: Grau de acessibilidade ao produto (presença física) – pontuações 1, 3, 5, 8 e 10, indo de produto/área não acessível (acesso controlado) até facilmente acessível;

- Elemento 03: Capacidade de um sabotador ter sucesso na prática da contaminação – também possui as pontuações 1, 3, 5, 8 e 10, indo de baixíssima capacidade de ataque até altíssima capacidade de ataque.

Assim como em qualquer implementação de outro programa de Segurança dos Alimentos, não podemos ser subjetivos. Por isso, faça uma análise das características da sua empresa, como volume de produção e regiões de envio, para entender, em um cenário de ocorrência, qual seria o impacto e escolher as melhores opções, mas sempre com embasamento. Para cada elemento há o campo destinado para explanação, justamente de modo a evidenciar a lógica para a referida escolha.

Como sugestão, cabendo melhor análise de acordo com sua forma de implementação, estabeleça que apenas produtos/processos com nota final igual a 03 não necessitarão de medidas preventivas específicas e valores superiores a 03 deverão ter alguma atividade que dê aporte para sua segurança. Dessa maneira você novamente foge da subjetividade, algo que não queremos em nossos programas.

Figura 6. Avaliação de Vulnerabilidade – 3 Elements

4º PASSO: Mitigation Strategies, aba destinada para a elaboração das ações a serem realizadas para os pontos vulneráveis, produtos/processos que obtiveram pontuação (sugerida no passo anterior) superior a 3.

Basta clicar sobre o produto e sua respectiva etapa, e registrar quantas ações de mitigação (preventivas) forem necessárias, sendo estas subdivididas em letras alfabéticas (a, b, c, d, e etc). Há uma área para a explanação da estratégia de mitigação – aproveite esse campo para dar maiores detalhes sobre o proposto, assim como os porquês, linha de raciocínio adotada para tal (sendo simples, sem ser simplório).

Figura 7. Mitigation Strategies

5º PASSO: Monitoring Procedures, aba destinada para informações relativas ao monitoramento das ações preventivas, para mitigação dos pontos vulneráveis. O programa entende que se temos pontos vulneráveis e destinamos atividades a serem realizadas, estas devem ser monitoradas, de modo a garantir o cumprimento efetivo do mesmo, inclusive para dar base em avaliações, análise de tendências, oportunidades de melhoria.

O software possui campo para detalhamento da atividade de monitoramento, frequência a ser realizado e registros gerados nesse monitoramento (por exemplo: qual o formulário a ser utilizado?).

Figura 8. Monitoring Procedures

6º PASSO: Corrective Action Procedures, nesta aba vamos listar ações corretivas, para caso seja averiguado qualquer desvio nos pontos vulneráveis ou mesmo nas ações preventivas para mitigação. O intuito é já pensarmos nessas ações para diminuirmos o máximo possível dos impactos negativos envolvidos no referido desvio.

Algumas ações corretivas são comuns a todos os processos e você também não deve deixá-las de fora, como:

– Segregação dos produtos suspeitos com as devidas identificações;

– Realização de análise (visual, laboratorial, sensorial, o que for necessário e possível para detecção da contaminação);

– Possibilidade de reprocesso (em quais condições) e/ou descarte (quando não houver a possibilidade de tornar o produto novamente seguro para consumo, sem que também afete padrões de qualidade);

– E caso seja detectada efetiva contaminação e o produto tenha sido expedido, executar o programa de Recall, para que sejam cumpridos os procedimentos do mesmo (nunca se esqueça de mencionar essa ação corretiva, sendo necessário apenas citar o nome do Manual, POP ou IT).

O software apresenta os campos para descrição das ações corretivas, ação a ser realizada para que não haja recorrência do desvio e registro das ações corretivas (formulário utilizado para essa finalidade).

Figura 9. Corrective Action Procedures

7º PASSO: Verification Procedures – O conceito de verificação para o Food Defense é o mesmo aplicado para o plano HACCP. Diferente do monitoramento, a verificação possui frequência mais espaçada e pode ter mais de uma maneira de ser realizada, como por exemplo: auditorias, inspeções quinzenais, mensais ou trimestrais (a depender do histórico e dos resultados dos monitoramentos), avaliação dos registros de monitoramento, simulação de infração de algum procedimento (entrada de um terceiro sem acompanhamento e observar o comportamento dos colaboradores).

O software conta com campos de detalhamento para descrição das verificações para cada produto/processo e registro da verificação (formulário a ser utilizado).

Figura 10. Verification Procedures

8º PASSO: Supporting Documents – Aba destinada para inclusão de documentos pertinentes ao programa, de modo a se ter uma central e assim facilitar a disponibilização de evidências.

O Programa de Food Defense é algo que deve ter acesso totalmente restrito na rede, por conter informações sigilosas e fragilidades da empresa. Por isso, sugiro que você elabore um Manual, POP ou IT descrevendo a metodologia e conceitos adotados para elaborador seu programa de Food Defense, o qual constará todos os padrões para seguir o procedimento de controle de documentos, e sendo este um documento a ser apresentado como base e referência, o qual que poderá ser anexado nesta aba.

Outros registros pertinentes são: treinamentos dos colaboradores e da equipe de Food Defense incluindo, monitoramentos, verificações, auditorias, ações corretivas e o que mais julgar aplicável. O software criará automaticamente um link, no qual você poderá clicar e ele já abrir o referido arquivo, no formato que você o salvou (word, excel, pdf, etc).

Figura 11. Supporting Documents

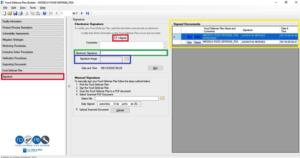

9º PASSO: SIGNATURE – Nesta aba, você pode incluir seu nome e assinatura eletrônica, sendo possível importar uma imagem (da sua rubrica, por exemplo), para que seja impresso no relatório final do Plano de Food Defense.

No campo Eletronic Signature, digite como gostaria que saísse seu nome. Em Signature Image, clique no ícone PASTA e abrirá a opção para você importar a imagem da sua assinatura. Para finalizar clique em SIGN. Você poderá alterar quando quiser, tendo um campo na lateral mostrando as últimas alterações.

Não é obrigatório, mas muito coerente para demonstrar ciência do líder do Time de Food Defense ou do aceite pela Alta Direção. A aba está lá, então a aproveite da melhor maneira!

Figura 12. Signature

10º PASSO: Food Defense Plan – Penúltima aba e último processo, onde é gerado o relatório completo em word, excel ou pdf, do que foi alimentado nas abas dos passos anteriores e que você conseguirá ter uma visão ampla do desenho para o programa de Defesa dos Alimentos.

É importante que você e sua equipe revisem o relatório final para garantir que não há falhas de conceitos que devam ser corrigidas. O software permite atualização das informações a qualquer momento e quantas vezes forem necessárias. Para efeito de controle de revisões, você pode salvar individualmente cada plano criado e renomear com o número da versão.

Totalmente flexível e didático, permitindo adaptar de acordo com o seu processo e procedimentos.

Figura 13. Food Defense Plan

Seguindo os passos mencionados acima, com muita perícia e embasamento, você com certeza construirá um Programa robusto e, principalmente, funcional, capaz de blindar seus produtos, consumidores e, consequentemente, a Marca da Empresa.

Alimento é vida e a responsabilidade é de todos nós!